Automation Service

บริษัทผู้เชี่ยวชาญด้านการออกแบบ ระบบ Network Security ระบบ IT Security (Information Technology) และ

OT Security (Operational Technology Security) ซึ่งให้คำปรึกษา ติดตั้งและบริการหลังการขายที่ดีที่สุดอันดับต้นๆ ของประเทศไทย

เรามีทีมวิศวกรผู้เชี่ยวชาญ และทีมเซอร์วิส มากประสบการ์ณกว่า 20 ปี ฉะนั้นสามารถมั่นใจได้ หากซื้อบริการของเรา คุณจะได้บริการที่ดีที่สุดอย่างแน่นอน

ให้คำปรึกษา แนะนำ ออกแบบ

ให้คำแนะนำ คำปรึกษาระบบ IT Solution ออกแบบและวางระบบ IT Solution และ IT Security ด้วยทีมงานด้านเทคนิคชำนาญการ

แบรนด์ชั้นนำ

เราเป็นพันธมิตรกับแบรนด์ชั้นนำ ของระบบ IT Network

ติดตั้ง

ดำเนินการติดตั้งโดยทีมงานมืออาชีพที่ผ่านการอบรมณ์และเข้าใจในตัว Hardware ระบบ IT เป็นอย่างดี

บริการหลังการขาย

ติดตามและดูแลการทำงานพร้อมเทรนนิ่งการใช้งานระบบ IT Network

Product & Solution

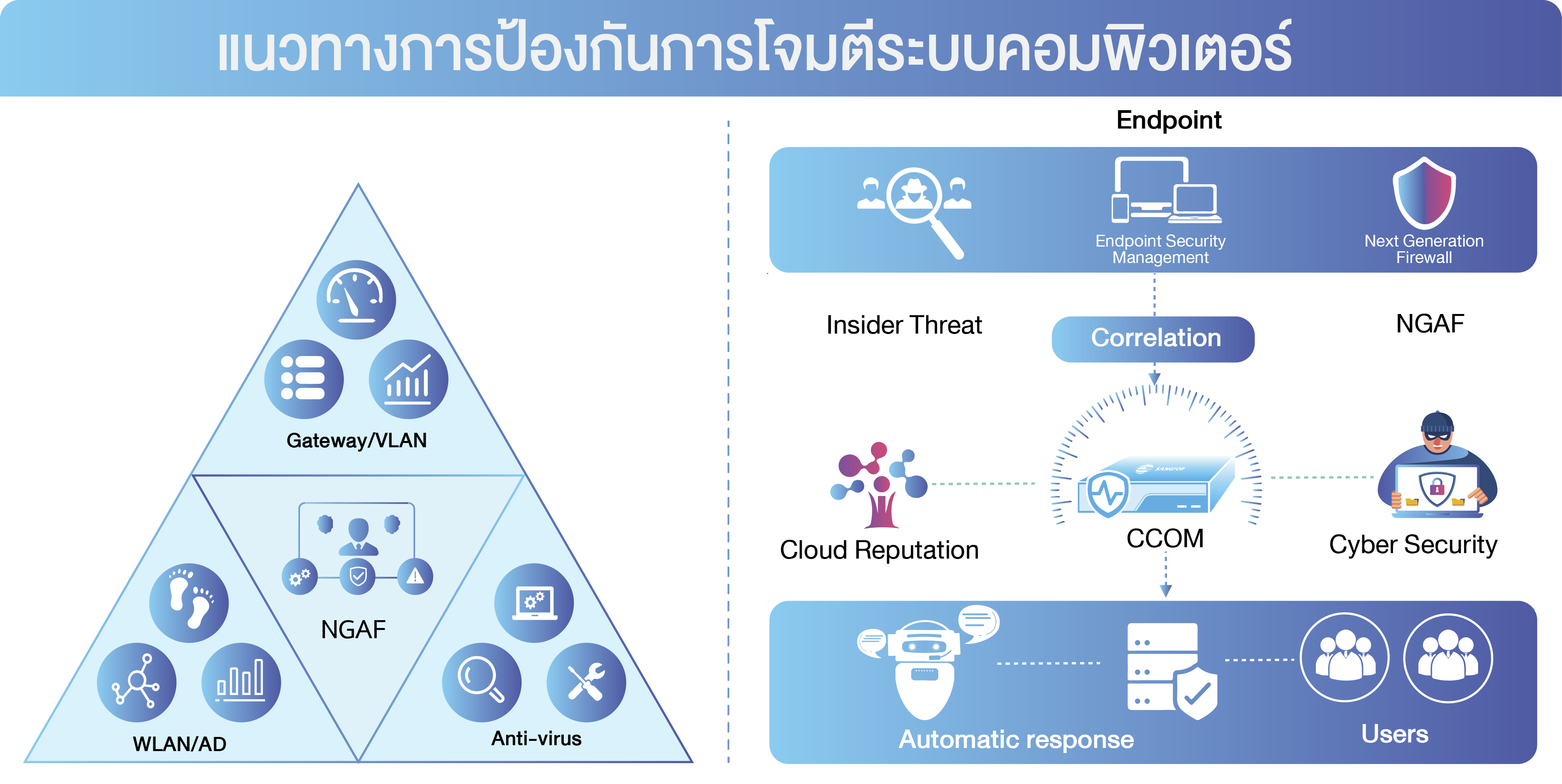

Cyber Security

ความมั่นคงปลอดภัยทางไซเบอร์หรือ Cyber Security คือการป้องกันและรักษาความปลอดภัยของระบบเครือข่ายคอมพิวเตอร์และข้อมูลดิจิทัลจากการโจมตีและความเสี่ยงที่เกิดจากผู้ไม่ประสงค์ดี (threat actors) ที่พยายามเข้าถึงข้อมูลหรือทำลายระบบเพื่อแสวงหาประโยชน์ไม่ถูกต้อง และทำให้ข้อมูลและระบบที่สำคัญในองค์กรปลอดภัยจากการโจมตีและการกระทำที่ไม่สะดวกต่อการใช้งาน

ความสำคัญของ Cyber Security ได้แก่ :

- การป้องกันการบุกรุกและการโจมตี :

Cyber Security ช่วยป้องกันการบุกรุกและการโจมตีต่างๆ เช่น ไวรัสคอมพิวเตอร์, มัลแวร์, การเข้าถึงที่ไม่เหมาะสม, การโจมตีแบบฟิชชิ่ง (phishing), การโจมตีแบบการเปลี่ยนแปลงสิทธิ์(privilege escalation), การแฮ็กเกอร์, และการโจมตีแบบการถีบเข้า (brute force)

- ความสามารถในการตรวจสอบและตรวจจับ :

Cyber Security ช่วยในการตรวจสอบและตรวจจับกิจกรรมที่เกี่ยวข้องกับความปลอดภัย โดยใช้เทคโนโลยีตรวจจับการเข้าถึงที่ไม่เหมาะสม (intrusion detection) และเทคโนโลยีตรวจจับการเจาะเข้าระบบ (intrusion prevention)

- การรักษาความลับและความปลอดภัยของข้อมูล :

Cyber Security ช่วยให้ข้อมูลสำคัญและความลับขององค์กรไม่ถูกเปิดเผยหรือถูกโจมตี โดยใช้เทคนิคการเข้ารหัสข้อมูล (data encryption), การตรวจจับการเข้าถึงที่ไม่เหมาะสม (access control), และการจัดการสิทธิ์การเข้าถึง (authorization)

- การสร้างและบำรุงรักษาการทำงานของระบบ :

Cyber Security ช่วยในการสร้างและบำรุงรักษาระบบคอมพิวเตอร์และเครือข่ายให้มีความมั่นคงและปลอดภัย โดยการอัปเดตซอฟต์แวร์ที่มีช่องโหว่ (patch management), การสำรองข้อมูล (data backup), และการตรวจสอบและบันทึกการเข้าถึงระบบ (system logging)

วิธีการทำงานของ Cyber Security :

- การตรวจสอบความเสี่ยง :

การวิเคราะห์และตรวจสอบความเสี่ยงในระบบคอมพิวเตอร์และเครือข่าย เพื่อตัดสินใจในการใช้มาตรการป้องกันที่เหมาะสม

- การใช้เทคโนโลยีการรักษาความปลอดภัย :

การใช้เทคโนโลยีและซอฟต์แวร์ป้องกันและตรวจสอบความเสี่ยง เช่น ซอฟต์แวร์แอนติไวรัส, การรักษาความปลอดภัยทางเครือข่าย (Firewalls), และเทคโนโลยีเข้ารหัสข้อมูล (Encryption)

- การฝึกอบรมและการสร้างความตระหนักรู้ :

การสร้างความตระหนักรู้ให้กับพนักงานเกี่ยวกับเรื่องความปลอดภัยทางไซเบอร์และเทคนิคการรักษาความปลอดภัย ซึ่งช่วยเพิ่มความตระหนักรู้และเข้าใจเกี่ยวกับความเสี่ยงที่อาจเกิดขึ้น

- การตรวจสอบความเสี่ยง :

การวิเคราะห์และตรวจสอบความเสี่ยงในระบบคอมพิวเตอร์และเครือข่าย เพื่อตัดสินใจในการใช้มาตรการป้องกันที่เหมาะสม

ความปลอดภัยทางไซเบอร์เป็นสิ่งสำคัญในการรักษาความลับและความน่าเชื่อถือของข้อมูลในองค์กร การป้องกันและการตรวจสอบความเสี่ยงที่อาจเกิดขึ้นเป็นสิ่งจำเป็นในยุคที่เทคโนโลยีและการใช้งานอิเล็กทรอนิกส์มีความหลากหลายและเชื่อมต่อกันอย่างกว้างขวาง

เราให้บริการออกแบบและติดตั้งระบบ Cyber Security ให้กับองค์กร หรือ สำนักงานแบบเต็มรูปแบบ One Stop Solution Service Cyber Security ทั้งกรณีขึ้นระบบใหม่ หรือ กรณีต้องการอัพเกรดระบบเดิม สามารถลงทะเบียนรับคำปรึกษาจากทีมงานของเราเพื่อให้คำแนะนำในตัวสินค้า ได้เลยครับ

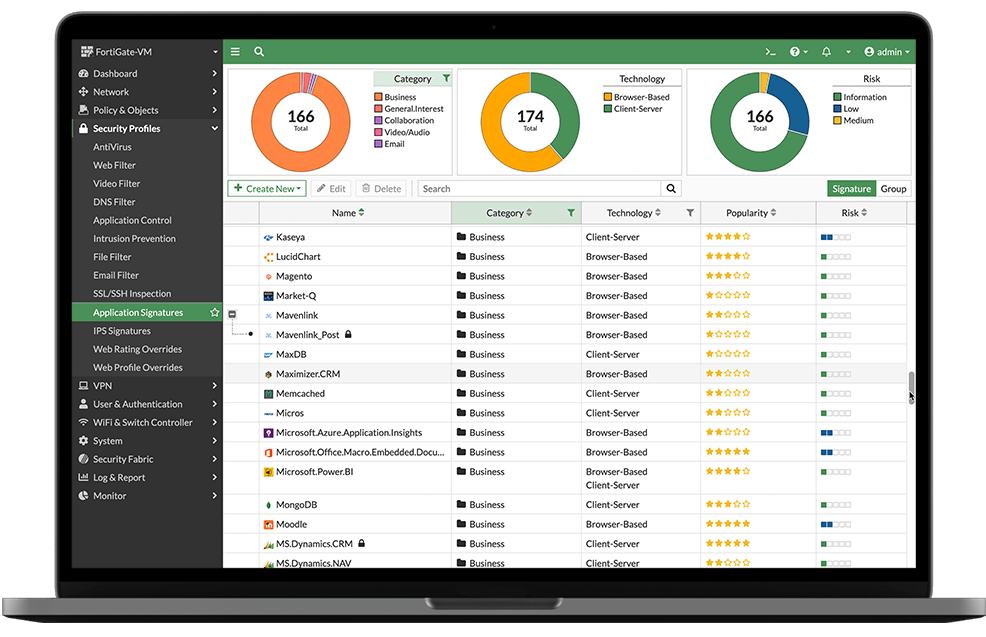

Next Generation Firewall (NGFW)

Next Generation Firewall (NGFW) คือเทคโนโลยีการรักษาความปลอดภัยในระบบเครือข่ายที่มีความสามารถและฟังก์ชันเพิ่มเติมเมื่อเปรียบเทียบกับไฟร์วอลล์ทั่วไป โดย NGFW ไม่เพียงแค่ป้องกันการเข้าถึงที่ไม่เหมาะสม แต่ยังมีความสามารถในการตรวจจับและป้องกันต่อการโจมตีที่ซับซ้อนของระบบเครือข่าย โดยพัฒนามาจากวงจรของแฟร์วอลล์ (Firewall) แบบเดิม ซึ่งมาพร้อมกับความสามารถที่สูงขึ้นในการตรวจสอบและควบคุมการเข้าถึงของแพคเก็ตที่เข้าและออกของเครือข่าย รวมถึงสามารถจับตามและป้องกันการโจมตีด้านความปลอดภัยในรูปแบบที่สอดคล้องกับปัจจุบัน

คุณสมบัติและความสามารถของ NGFW ได้แก่ :

1.การตรวจจับและบล็อกการโจมตีที่หลากหลาย : NGFW สามารถตรวจจับและบล็อกการโจมตีที่หลากหลาย เช่น การโจมตีด้วยเชิงอุปกรณ์ต่างๆ เช่น ไวรัส, มัลแวร์, แฮ็กเกอร์, แฝดเกมส์ (botnets), การโจมตีแบบฟิชชิ่ง (phishing) และการโจมตีด้วยการสร้างบัฟเฟอร์ (buffer overflow) เป็นต้น

2.การจัดการแบบบล็อกและอนุญาต : NGFW สามารถกำหนดนโยบายการจัดการแบบบล็อกและอนุญาตได้ เพื่อควบคุมการเข้าถึงของแอปพลิเคชันและบริการต่างๆ ที่เกี่ยวข้องกับเครือข่าย เช่น บล็อกการเข้าถึงเว็บไซต์บางเว็บไซต์ที่เป็นอันตรายหรือไม่ได้เป็นเรื่องจำเป็น หรืออนุญาตให้การใช้งานแอปพลิเคชันบางอย่างเท่านั้น

3.การตรวจจับและบล็อกการทะเลาะวิวาท (intrusion prevention) : NGFW สามารถตรวจจับและบล็อกการโจมตีแบบทะเลาะวิวาทที่เป็นที่รู้จักและมีความเสี่ยงสูง โดยใช้กฎการตรวจจับอย่างระเบียบวินัยเพื่อป้องกันการเจาะเข้าระบบ

4.การตรวจจับและบล็อกการโจมตีทางเครือข่าย : NGFW สามารถตรวจจับและบล็อกการโจมตีทางเครือข่ายที่หลากหลาย เช่น การสแกนพอร์ต, การเข้าถึงที่ไม่เหมาะสม, การจู่โจมด้วยการหลอกล่อให้เปิดเผยข้อมูลทางเครือข่าย, และการทำลายบริการหรือเครือข่าย

5.การติดตามและบันทึกกิจกรรม : NGFW สามารถติดตามและบันทึกกิจกรรมที่เกี่ยวข้องกับการเข้าถึงเครือข่ายและการใช้งานของผู้ใช้ ช่วยให้ผู้ดูแลระบบสามารถตรวจสอบและตรวจสอบเหตุการณ์ที่เป็นไปได้ที่เกี่ยวข้องกับความปลอดภัยของระบบเครือข่ายได้

ความสำคัญของ Next-Generation Firewall (NGFW) :

- การตรวจจับและป้องกันการโจมตีที่ทันสมัย : NGFW สามารถตรวจจับและป้องกันการโจมตีที่ทันสมัยเช่น การโจมตีด้วยมัลแวร์ (Malware), การโจมตีจากบุคคลที่ไม่ประสงค์ดี, และการโจมตีจากการเข้าถึงแบบไม่เหมาะสม (Unauthorized Access)

- ควบคุมการใช้งานและการเข้าถึงของแพคเก็ต : NGFW ช่วยให้ผู้ดูแลระบบสามารถกำหนดนโยบายความปลอดภัยในระดับของแพคเก็ต โดยสามารถป้องกันแพคเก็ตที่มีเนื้อหาไม่เหมาะสมหรือต้านอำนาจ

- การตรวจจับและป้องกันภัยความปลอดภัยแบบมัลติเลเยอร์ : NGFW มีความสามารถในการตรวจจับและป้องกันภัยความปลอดภัยแบบมัลติเลเยอร์ ซึ่งช่วยให้องค์กรมีการป้องกันและตรวจสอบความปลอดภัยที่ครอบคลุมและครบถ้วน

วิธีการทำงานของ Next-Generation Firewall (NGFW) :

- การตรวจสอบและวิเคราะห์แพคเก็ต :

NGFW จะตรวจสอบและวิเคราะห์แพคเก็ตที่เข้าและออกของเครือข่าย ทำให้ระบบสามารถรู้จักแพคเก็ตที่มีลักษณะของการโจมตีและควบคุมการเข้าถึง

- การใช้นโยบายความปลอดภัย :

โดยใช้นโยบายความปลอดภัยที่กำหนดไว้ ระบบ NGFW จะทำการบล็อกแพคเก็ตที่ถูกต้องในการใช้งานหรือเปลี่ยนแปลงที่ไม่เหมาะสม

- การใช้งานร่วมกับความสามารถของอื่นๆ :

NGFW สามารถใช้งานร่วมกับความสามารถอื่นๆ เช่น ซอฟต์แวร์ที่รู้จักและตรวจสอบภัยความปลอดภัย (Security Information and Event Management – SIEM) เพื่อรวบรวมและวิเคราะห์ข้อมูลเพิ่มเติมเกี่ยวกับการโจมตีและความเสี่ยง

Next-Generation Firewall (NGFW) เป็นเทคโนโลยีที่เป็นประโยชน์อย่างสูงในการป้องกันและตรวจสอบความปลอดภัยของข้อมูลและเครือข่ายในองค์กร ด้วยความสามารถที่พัฒนามาจากวงจรของแฟร์วอลล์แบบเดิม การใช้งานร่วมกับระบบความปลอดภัยอื่นๆ จะช่วยเพิ่มประสิทธิภาพในการตรวจสอบและป้องกันภัยความปลอดภัยที่เกิดขึ้นในระบบคอมพิวเตอร์และเครือข่ายได้

Firewall

ไฟร์วอลล์เป็นอุปกรณ์รักษาความปลอดภัยเครือข่ายที่ทำหน้าที่เป็นตัวกั้นระหว่างเครือข่ายภายใน (เช่น เครือข่ายองค์กร) และเครือข่ายภายนอก (เช่น อินเทอร์เน็ต) หน้าที่หลักของมันคือการตรวจสอบและควบคุมการรับส่งข้อมูลเครือข่ายขาเข้าและขาออกตามกฎความปลอดภัยที่กำหนดไว้ล่วงหน้า จุดประสงค์ของไฟร์วอลล์คือ เป็นระบบป้องกันการบุกรุกที่มีประสิทธิภาพในเครือข่าย ซึ่งมีหน้าที่ตรวจสอบและควบคุมการเข้าถึงและออกจากเครือข่ายของคุณ คล้ายกับกฎระเบียบที่คัดกรองคนเข้า-ออกจากอาคารเพื่อรักษาความปลอดภัยและควบคุมสิ่งที่สามารถเข้าไปในอาคาร

ความสำคัญของ Firewall :

- ควบคุมการเข้าถึงเครือข่าย :

Firewall ช่วยกำหนดกฎเพื่อควบคุมและจำกัดการเข้าถึงเครือข่ายของคุณจากภายนอก ซึ่งช่วยลดความเสี่ยงการโจมตีและการเข้าถึงที่ไม่เหมาะสม

- การรักษาความลับของข้อมูล :

Firewall ช่วยปกป้องความเป็นส่วนตัวของข้อมูลของคุณไม่ให้ถูกเข้าถึงจากบุคคลที่ไม่มีสิทธิ์

- ป้องกันการบุกรุก :

Firewall สามารถตรวจจับและป้องกันการบุกรุกจากผู้ไม่ประสงค์ดีหรือซอฟต์แวร์ที่เป็นอันตรายในเครือข่ายของคุณ

- ประหยัดทรัพยากรเครือข่าย :

Firewall ช่วยลดโหลดและระยะเวลาในการส่งข้อมูลที่ไม่เกี่ยวข้องหรือไม่ประสงค์ในเครือข่าย

วิธีการทำงานของ Firewall :

- ควบคุมการเข้าถึงเครือข่าย :

Firewall ช่วยกำหนดกฎเพื่อควบคุมและจำกัดการเข้าถึงเครือข่ายของคุณจากภายนอก ซึ่งช่วยลดความเสี่ยงการโจมตีและการเข้าถึงที่ไม่เหมาะสม

- ป้องกันการบุกรุก :

Firewall สามารถตรวจจับและป้องกันการบุกรุกจากผู้ไม่ประสงค์ดีหรือซอฟต์แวร์ที่เป็นอันตรายในเครือข่ายของคุณ

- การรักษาความลับของข้อมูล :

Firewall ช่วยปกป้องความเป็นส่วนตัวของข้อมูลของคุณไม่ให้ถูกเข้าถึงจากบุคคลที่ไม่มีสิทธิ์

- ประหยัดทรัพยากรเครือข่าย :

Firewall ช่วยลดโหลดและระยะเวลาในการส่งข้อมูลที่ไม่เกี่ยวข้องหรือไม่ประสงค์ในเครือข่าย

Next Generation Firewall Products

FORTINET

SANGFOR

เราให้บริการออกแบบและติดตั้งระบบ Next Generation Firewall ให้กับองค์กร หรือ สำนักงานแบบเต็มรูปแบบ One Stop Solution Service Cyber Security ทั้งกรณีขึ้นระบบใหม่ หรือ กรณีต้องการอัพเกรดระบบเดิม สามารถลงทะเบียนรับคำปรึกษาจากทีมงานของเราเพื่อให้คำแนะนำในตัวสินค้า ได้เลยครับ

VPN Solution

VPN Solution (Virtual Private Network Solution) คือเทคโนโลยีที่ใช้ในการสร้างเครือข่ายส่วนตัวที่มีความปลอดภัยในระบบเครือข่ายสาธารณะเช่น อินเทอร์เน็ต โดยที่ผู้ใช้งานสามารถเชื่อมต่อและเข้าถึงเครือข่ายขององค์กรผ่านทางเครือข่ายสาธารณะได้อย่างปลอดภัย

VPN Solution ทำงานโดยใช้การเข้ารหัสข้อมูลและการสร้างท่อเชื่อมต่อที่เข้ารหัส (encrypted tunnel) ระหว่างอุปกรณ์ของผู้ใช้งานและเครือข่ายองค์กร เมื่อผู้ใช้งานเชื่อมต่อกับ VPN Solution จะถูกเข้ารหัสเพื่อปกป้องความเป็นส่วนตัวและความมั่นคงของข้อมูลขณะที่ถูกส่งหรือรับผ่านเครือข่ายสาธารณะ

คุณสมบัติและประโยชน์ของ VPN Solution ได้แก่ :

- ความปลอดภัยข้อมูล :

VPN Solution ช่วยให้ข้อมูลที่ถูกส่งหรือรับผ่านเครือข่ายสาธารณะเป็นส่วนตัวและปลอดภัยจากการถูกดักฟังหรือการแอบดูข้อมูลจากบุคคลภายนอก

- การควบคุมการเข้าถึง :

VPN Solution ช่วยให้ผู้ดูแลระบบสามารถกำหนดสิทธิ์และการเข้าถึงให้กับผู้ใช้งาน VPN ได้อย่างเหมาะสม โดยการกำหนดนโยบายการเข้าถึงเครือข่ายและทรัพยากรต่างๆ ในระดับผู้ใช้งานแต่ละคน

- การเข้าถึงทรัพยากรภายในองค์กร :

VPN Solution ช่วยให้ผู้ใช้งานสามารถเข้าถึงทรัพยากรภายในเครือข่ายองค์กร เช่น เว็บไซต์, แอปพลิเคชัน, และไฟล์ข้อมูล ที่มีการจำกัดเฉพาะผู้ใช้งานภายในองค์กรเท่านั้น

- ความเร็วและประสิทธิภาพ :

VPN Solution มีความสามารถในการส่งข้อมูลแบบเข้ารหัสที่ปลอดภัยผ่านเครือข่ายสาธารณะ โดยใช้เทคโนโลยีการเข้ารหัสที่มีประสิทธิภาพสูง เพื่อให้การเชื่อมต่อและการส่งข้อมูลเป็นไปอย่างรวดเร็วและเสถียร

- การเชื่อมต่อจากระยะไกล :

VPN Solution ช่วยให้ผู้ใช้งานสามารถเชื่อมต่อกับเครือข่ายองค์กรได้จากระยะไกล เช่น จากบ้านหรือสถานที่ที่ไม่ได้เชื่อมต่อกับเครือข่ายในองค์กรโดยตรง

ความสำคัญของ Virtual Private Network (VPN) Solution :

- ความปลอดภัยในการเชื่อมต่อ :

VPN ช่วยเพิ่มความปลอดภัยในการเชื่อมต่อเครือข่ายระหว่างผู้ใช้งานและทรัพยากรขององค์กร เนื่องจากข้อมูลที่ถูกส่งผ่าน VPN จะถูกเข้ารหัสเพื่อป้องกันการเข้าถึงข้อมูลโดยบุคคลที่ไม่ประสงค์ดี

- การเข้าถึงทรัพยากรที่ปลอดภัย :

VPN ช่วยให้พนักงานที่ทำงานที่ห่างไกลสามารถเข้าถึงทรัพยากรขององค์กรได้อย่างปลอดภัย ทำให้เพิ่มความสะดวกและความเร็วในการทำงานและเพิ่มประสิทธิภาพในการดำเนินธุรกิจ

- ควบคุมการเข้าถึงของผู้ใช้งาน :

VPN ช่วยให้ผู้ดูแลระบบสามารถกำหนดสิทธิ์และควบคุมการเข้าถึงของผู้ใช้งานที่เชื่อมต่อผ่าน VPN เพื่อให้มั่นใจว่ามีการเข้าถึงข้อมูลที่ปลอดภัยและเหมาะสม

วิธีการทำงานของ Virtual Private Network (VPN) Solution :

- เชื่อมต่อระบบ VPN :

ผู้ใช้งานที่ต้องการเข้าถึงทรัพยากรในองค์กรจะต้องเชื่อมต่อระบบ VPN ผ่านอุปกรณ์ที่รองรับเช่น คอมพิวเตอร์, สมาร์ทโฟน, หรือแท็บเล็ต

- การเข้ารหัสข้อมูล :

เมื่อผู้ใช้งานเชื่อมต่อระบบ VPN ข้อมูลที่ส่งไปยังเครือข่ายองค์กรจะถูกเข้ารหัสเพื่อป้องกันการเข้าถึงข้อมูลโดยบุคคลที่ไม่ประสงค์ดี

- สร้างเส้นทาง VPN :

VPN จะสร้างเส้นทางเชื่อมต่อเครือข่ายที่ปลอดภัยระหว่างผู้ใช้งานกับทรัพยากรในองค์กร โดยใช้เทคโนโลยีที่เชื่อมต่อผ่านอินเทอร์เน็ต

- การตรวจสอบและตรวจสอบความปลอดภัย :

ระบบ VPN จะตรวจสอบความถูกต้องและความปลอดภัยของผู้ใช้งานก่อนที่จะอนุญาตให้เข้าถึงทรัพยากรขององค์กร

การใช้งาน Virtual Private Network (VPN) Solution เป็นอย่างสำคัญในยุคดิจิทัลที่ผู้ใช้งานต้องการเข้าถึงข้อมูลและทรัพยากรขององค์กรในที่ห่างไกล โดยเพิ่มความปลอดภัยและควบคุมการเข้าถึงของผู้ใช้งาน เป็นการช่วยเสริมสร้างความยืดหยุ่นและความเร็วในการดำเนินงานในองค์กร

เราให้บริการออกแบบและติดตั้งระบบ Virtual Private Network ให้กับองค์กร หรือ สำนักงานแบบเต็มรูปแบบ One Stop Solution Service Cyber Security ทั้งกรณีขึ้นระบบใหม่ หรือ กรณีต้องการอัพเกรดระบบเดิม สามารถลงทะเบียนรับคำปรึกษาจากทีมงานของเราเพื่อให้คำแนะนำในตัวสินค้า ได้เลยครับ

Web Application Firewall

Web Application Firewall (WAF) คือเทคโนโลยีที่ใช้ในการป้องกันและรักษาความปลอดภัยของแอปพลิเคชันเว็บ (Web Application) โดยระบบ WAF จะทำหน้าที่ตรวจสอบและกรองการร้องขอ (request) ที่เข้ามายังแอปพลิเคชันเว็บเพื่อตรวจจับและป้องกันช่องโหว่ที่เป็นที่รู้จักอยู่และรู้จักที่ไม่รู้จัก เช่น ช่องโหว่ของการฟอร์มส่งข้อมูลไม่ถูกต้อง, การอินเจ็กชันไม่เหมาะสม, การโจมตีแบบคำสั่งแฝง (Code Injection), และการโจมตีด้วยข้อผิดพลาดของเว็บแอปพลิเคชัน (Web Application Vulnerabilities) เป็นต้น

คุณสมบัติและประโยชน์ของ Web Application Firewall ได้แก่ :

- การป้องกันการโจมตี :

WAF ช่วยป้องกันการโจมตีต่างๆ ที่เป็นพิเศษสำหรับแอปพลิเคชันเว็บ เช่น การโจมตีแบบ Cross-Site Scripting (XSS), SQL Injection, Command Injection, Cross-Site Request Forgery (CSRF), และช่องโหว่ความมั่นคงของเว็บ (Web Security Misconfigurations)

- ความปลอดภัยของข้อมูล :

WAF ช่วยในการปกป้องความปลอดภัยของข้อมูลที่ถูกส่งหรือรับผ่านแอปพลิเคชันเว็บ โดยระบบ WAF สามารถตรวจสอบและบล็อกข้อมูลที่ผิดกฎหมายหรือไม่เหมาะสม เช่น ข้อมูลบัตรเครดิต, ข้อมูลส่วนบุคคล, หรือข้อมูลที่ได้รับความคาดเคลื่อน

- การตรวจจับและรายงาน :

WAF สามารถตรวจจับและบันทึกการเข้าถึงและการโจมตีที่เกิดขึ้นกับแอปพลิเคชันเว็บ และสามารถสร้างรายงานเกี่ยวกับพฤติกรรมการโจมตีและความมั่นคงของระบบได้ เพื่อการตรวจสอบเหตุการณ์ที่เป็นไปได้ที่เกี่ยวข้องกับความปลอดภัยของแอปพลิเคชันเว็บ

- ความยืดหยุ่นในการกำหนดนโยบาย :

WAF ช่วยให้ผู้ดูแลระบบสามารถกำหนดนโยบายการรักษาความปลอดภัยได้ตามความเหมาะสม โดยสามารถกำหนดกฎการกรองและกฎการบล็อกตามการแยกประเภทของการโจมตี หรือตามค่าพารามิเตอร์ที่กำหนดได้

ความสำคัญของ Web Application Firewall (WAF) :

- ป้องกันการโจมตีต่อเว็บแอปพลิเคชัน :

WAF ช่วยป้องกันการโจมตีต่างๆ เช่น การโจมตี Cross-Site Scripting (XSS), SQL Injection, Cross-Site Request Forgery (CSRF), และต่อมา

- การตรวจสอบและกำจัดมัลแวร์ :

WAF สามารถตรวจสอบและกำจัดมัลแวร์ที่อาจเกิดขึ้นบนเว็บแอปพลิเคชัน เพื่อป้องกันความเสียหายและการสะเทือนต่อธุรกิจ

- ควบคุมการเข้าถึงและการใช้งาน :

WAF ช่วยควบคุมการเข้าถึงและการใช้งานของผู้ใช้งานในเว็บแอปพลิเคชัน เพื่อเพิ่มความปลอดภัยและความเสถียรของระบบ

วิธีการทำงานของ Web Application Firewall (WAF) :

- ตรวจสอบและกรองแพคเก็ต :

WAF ตรวจสอบและกรองแพคเก็ตที่เข้าสู่เว็บแอปพลิเคชัน โดยตรวจสอบหัวข้อที่สำคัญและข้อมูลที่เปิดเผยในแต่ละแพคเก็ต

- การประมวลผลเชิงความหมาย :

WAF ใช้เทคโนโลยีทางความปลอดภัยเชิงความหมายเพื่อตรวจสอบและตรวจจับพฤติกรรมที่อาจเป็นอันตราย การตรวจจับความผิดปกติเชิงนิยม (Anomaly-based detection) เป็นตัวอย่างหนึ่งที่ใช้งานกับ WAF

- การป้องกันและเตือน :

เมื่อ WAF ตรวจสอบพบเหตุการณ์ที่เสี่ยงหรือพฤติกรรมที่เป็นอันตราย ระบบจะทำการป้องกันหรือเตือนผู้ดูแลระบบในขณะที่เหตุการณ์กำลังเกิดขึ้น

- การเปรียบเทียบรูปแบบกฎกติกา (Pattern Matching) :

WAF สามารถเปรียบเทียบรูปแบบกฎกติกาที่ต้องการระบุเพื่อตรวจสอบการโจมตีที่ทรงพลังและเตือนหรือบล็อกตามลำดับ

การใช้งาน Web Application Firewall (WAF) Solution เป็นอย่างสำคัญในการป้องกันการโจมตีต่อเว็บแอปพลิเคชันและข้อมูลที่เปิดเผยในรูปแบบของเว็บ การตรวจสอบและตรวจจับพฤติกรรมที่อาจเป็นอันตรายและควบคุมการเข้าถึงของผู้ใช้งานจะช่วยเสริมสร้างความเสถียรและความมั่นใจในการใช้งานของเว็บแอปพลิเคชัน

Fortiweb

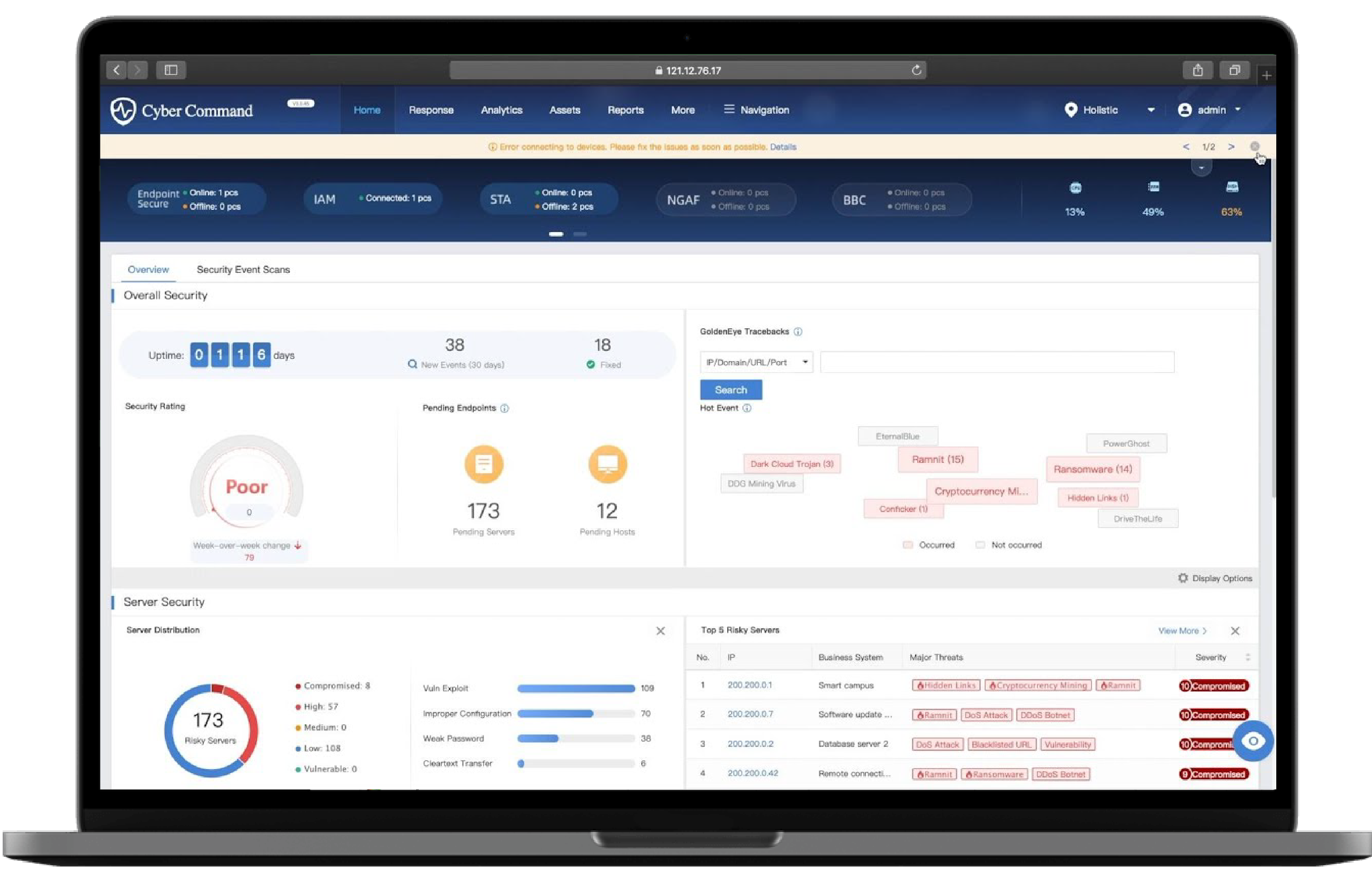

Sangfor Cyber Command

เราให้บริการออกแบบและติดตั้งระบบ Web Application Firewall ให้กับองค์กร หรือ สำนักงานแบบเต็มรูปแบบ One Stop Solution Service Cyber Security ทั้งกรณีขึ้นระบบใหม่ หรือ กรณีต้องการอัพเกรดระบบเดิม สามารถลงทะเบียนรับคำปรึกษาจากทีมงานของเราเพื่อให้คำแนะนำในตัวสินค้า ได้เลยครับ

End Point Security

End Point Security (EPS) หรือเทคโนโลยีและการปฏิบัติที่เกี่ยวข้องกับการปกป้องอุปกรณ์ (End Point) คือการปกป้องและรักษาความปลอดภัยของอุปกรณ์สิ้นสุดที่เชื่อมต่อกับเครือข่าย อุปกรณ์สิ้นสุดที่ได้รับการคุ้มครองด้วย EPS อาจเป็นคอมพิวเตอร์โต๊ะ (desktop), แล็ปท็อป (laptop), เซิร์ฟเวอร์ (server), สมาร์ทโฟน (smartphone), แท็บเล็ต (tablet), หรืออุปกรณ์อื่นๆ ที่เชื่อมต่อกับเครือข่ายองค์กรหรืออินเทอร์เน็ต

คุณสมบัติและประโยชน์ของ End Point Security ได้แก่ :

- การป้องกันและตรวจสอบมัลแวร์ :

End Point Security ช่วยป้องกันและตรวจสอบการติดเชื้อมัลแวร์ที่อาจเกิดขึ้นบนอุปกรณ์สิ้นสุด เช่น ไวรัสคอมพิวเตอร์, โทรจัน, รหัสอันตราย (malicious code), และซอฟต์แวร์สแปย์ (spyware) เพื่อป้องกันการสูญเสียข้อมูลและการโจมตีอื่นๆ

- การตรวจจับและตอบสนองต่อภัยคุกคาม :

End Point Security มีความสามารถในการตรวจจับและตอบสนองต่อภัยคุกคามที่เกิดขึ้นบนอุปกรณ์สิ้นสุด รวมถึงการตรวจจับการกระทำที่ไม่เหมาะสมหรือลักลอบที่อาจเป็นไปได้ว่าเป็นการละเมิดความปลอดภัยของระบบ

- การควบคุมและจัดการอุปกรณ์ :

End Point Security ช่วยในการควบคุมและจัดการการเข้าถึงและการใช้งานของอุปกรณ์สิ้นสุดในระบบเครือข่าย ทำให้ผู้ดูแลระบบสามารถกำหนดนโยบายการใช้งาน เช่น การบล็อกหรือจำกัดการเข้าถึงบางแอปพลิเคชันหรือการเชื่อมต่อภายนอก

- การอัปเดตและการจัดการซอฟต์แวร์ :

End Point Security ช่วยในการอัปเดตและจัดการซอฟต์แวร์บนอุปกรณ์สิ้นสุดเพื่อให้มั่นใจว่าซอฟต์แวร์ที่ใช้งานเป็นเวอร์ชันล่าสุดและมีการแก้ไขช่องโหว่ที่รู้จัก

- การเข้ารหัสและการเข้าสู่ระบบ :

สามารถใช้เทคโนโลยีการเข้ารหัสข้อมูลเพื่อป้องกันการรั่วไหลของข้อมูลที่อุปกรณ์สิ้นสุด และสามารถบังคับให้ผู้ใช้งานต้องเข้าสู่ระบบด้วยรหัสผ่านหรือวิธีการยืนยันตัวตนเพื่อเข้าถึงอุปกรณ์

ความสำคัญของ Endpoint Security :

ป้องกันการรั่วไหลของข้อมูล :

Endpoint Security ช่วยป้องกันการรั่วไหลของข้อมูลจากการโจมตีหรือสูญหายของอุปกรณ์ ซึ่งเป็นปัญหาที่คาดการณ์ได้หากไม่มีการป้องกันที่เหมาะสม

- ควบคุมการเข้าถึงทรัพยากร :

Endpoint Security ช่วยควบคุมการเข้าถึงทรัพยากรขององค์กร โดยกำหนดนโยบายในการใช้งานและการเข้าถึงทรัพยากรที่มีข้อมูลที่สำคัญ

- การตรวจสอบและตรวจจับภัยความปลอดภัย :

Endpoint Security ช่วยตรวจสอบและตรวจจับภัยความปลอดภัยต่างๆ ที่อาจเกิดขึ้นในอุปกรณ์ เช่น การโจมตีด้วยมัลแวร์, การโจมตีแบบซ่อนแอบ, และข้อบกพร่องต่างๆ

วิธีการทำงานของ Endpoint Security :

- การตรวจสอบและประมวลผลแพคเก็ต :

Endpoint Security จะตรวจสอบและประมวลผลแพคเก็ตที่เข้าและออกของอุปกรณ์ เพื่อตรวจจับภัยความปลอดภัยและสถานะการเชื่อมต่อ

- การใช้งานร่วมกับหน่วยควบคุมความปลอดภัย :

Endpoint Security ใช้งานร่วมกับหน่วยควบคุมความปลอดภัยในองค์กร เพื่อกำหนดนโยบายความปลอดภัยและการใช้งานในอุปกรณ์

- การตรวจจับความผิดปกติ :

Endpoint Security สามารถตรวจจับความผิดปกติที่เกิดขึ้นในอุปกรณ์ เช่น ความผิดปกติในรูปแบบการใช้งานของผู้ใช้งานหรือระบบ

- การบล็อกและแยกเครือข่าย :

เมื่อ Endpoint Security ตรวจจับภัยความปลอดภัยหรือความผิดปกติ อุปกรณ์อาจทำการบล็อกการเข้าถึงทรัพยากรหรือแยกออกจากเครือข่ายเพื่อป้องกันความเสียหายที่เกิดขึ้น

การใช้งาน Endpoint Security เป็นสิ่งสำคัญในการป้องกันและควบคุมความปลอดภัยในอุปกรณ์ที่เชื่อมต่อกับเครือข่ายขององค์กร การตรวจสอบและตรวจจับภัยความปลอดภัยต่างๆ จะช่วยเสริมสร้างความมั่นใจในการใช้งานและป้องกันความเสียหายที่อาจเกิดขึ้นในองค์กรหรือธุรกิจของท่านได้

Fortinet Client Endpoint

Sangfor Endpoint Secure

เราให้บริการออกแบบและติดตั้งระบบ Endpoint Security ให้กับองค์กร หรือ สำนักงานแบบเต็มรูปแบบ One Stop Solution Service Cyber Security ทั้งกรณีขึ้นระบบใหม่ หรือ กรณีต้องการอัพเกรดระบบเดิม สามารถลงทะเบียนรับคำปรึกษาจากทีมงานของเราเพื่อให้คำแนะนำในตัวสินค้า ได้เลยครับ

Anti Virus

Antivirus หรือโปรแกรมต้านไวรัสเป็นเทคโนโลยีความปลอดภัยที่ออกแบบมาเพื่อตรวจจับและกำจัดไวรัสและภัยความปลอดภัยที่อาจเข้าสู่ระบบคอมพิวเตอร์และอุปกรณ์ต่อเครือข่าย การใช้งานโปรแกรมต้านไวรัสเป็นสิ่งสำคัญในการปกป้องความปลอดภัยของข้อมูลและระบบที่เก็บรวบรวมข้อมูลที่สำคัญ

โปรแกรม Antivirus มักมีความสามารถในการตรวจสอบไฟล์แบบเรียลไทม์ (real-time scanning) โดยทำงานพร้อมกับการเปิดไฟล์และเข้าถึงข้อมูล ซึ่งจะตรวจจับและบล็อกไฟล์ที่มีอันตรายเพื่อป้องกันการรั่วไหลของไวรัสในระบบคอมพิวเตอร์

โปรแกรม Antivirus ทำหน้าที่ตรวจสอบไฟล์และค้นหาตัวร้ายที่เป็นไวรัส แมลแวร์ สปายแวร์ และซอฟต์แวร์อื่นที่เป็นอันตรายในระบบคอมพิวเตอร์ โดยปกป้องอุปกรณ์และข้อมูลของผู้ใช้จากการเข้าถึงไม่ได้รับอนุญาต การเข้าถึงที่ไม่เหมาะสม และการเข้ารหัสข้อมูลที่ไม่ถูกต้อง

นอกจากนี้ โปรแกรม Antivirus ยังมีฟีเจอร์เสริมอื่นๆ เช่น การสแกนที่เลือกได้ (custom scan) เพื่อตรวจสอบไฟล์หรือโฟลเดอร์ที่กำหนดเป็นอย่างเฉพาะ การอัปเดตฐานข้อมูลเชิงสัญญาณ (signature database) เพื่อรับข้อมูลเกี่ยวกับไวรัสใหม่ๆ และการตั้งค่าเพิ่มเติมที่ผู้ใช้สามารถปรับแต่งได้ตามความต้องการ

ความสำคัญของ Antivirus :

- การตรวจสอบและตรวจจับไวรัส :

Antivirus ช่วยตรวจสอบและตรวจจับไวรัสที่อาจเกิดขึ้นในไฟล์และโปรแกรมต่างๆ ที่เข้าสู่ระบบคอมพิวเตอร์ ช่วยลดโอกาสในการเกิดความเสียหายในระบบ

- การกำจัดไวรัสและมัลแวร์ :

Antivirus ช่วยกำจัดไวรัสและซอฟต์แวร์ที่ไม่พึงประสงค์อื่นๆ ที่อาจทำความเสียหายหรือทำให้ระบบทำงานช้าลง

- ควบคุมความเสี่ยง :

Antivirus ช่วยควบคุมความเสี่ยงที่อาจเกิดขึ้นจากไวรัสและภัยความปลอดภัยต่างๆ ที่อาจส่งผลกระทบต่อข้อมูลและระบบ

วิธีการทำงานของ Antivirus :

- การสแกนไฟล์และโปรแกรม :

Antivirus จะทำการสแกนไฟล์และโปรแกรมที่อยู่ในระบบเพื่อตรวจสอบการมีไวรัสหรือภัยความปลอดภัยที่อาจเสียหายในระบบ

- การประมวลผลเชิงความหมาย :

Antivirus ใช้เทคโนโลยีเชิงความหมายเพื่อตรวจจับภัยความปลอดภัยที่ไม่ใช่ไวรัสที่อาจเกิดขึ้นในระบบ

- การอัปเดตแบบเรียลไทม์ :

Antivirus จำเป็นต้องอัปเดตโปรแกรมและฐานข้อมูลเพื่อเสริมความปลอดภัยให้กับระบบตลอดเวลา

- การกระทำที่เกิดขึ้นเมื่อพบไวรัส :

เมื่อ Antivirus ตรวจจับไวรัสหรือภัยความปลอดภัย อาจมีการแสดงแจ้งเตือนหรือกระทำเพื่อกำจัดภัยความปลอดภัยนั้นออกไปจากระบบ

การใช้งาน Antivirus เป็นสิ่งสำคัญในการปกป้องความปลอดภัยของระบบคอมพิวเตอร์และอุปกรณ์ต่อเครือข่าย การตรวจจับและกำจัดไวรัสและภัยความปลอดภัยที่เกิดขึ้นในระบบจะช่วยลดความเสียหายและเสริมสร้างความมั่นใจในการใช้งานขององค์กร

FortiGuard

Sangfor Antivirus

เราให้บริการออกแบบและติดตั้งระบบ Antivirus ให้กับองค์กร หรือ สำนักงานแบบเต็มรูปแบบ One Stop Solution Service Cyber Security ทั้งกรณีขึ้นระบบใหม่ หรือ กรณีต้องการอัพเกรดระบบเดิม สามารถลงทะเบียนรับคำปรึกษาจากทีมงานของเราเพื่อให้คำแนะนำในตัวสินค้า ได้เลยครับ

Smart Secure & PDPA

Smart Secure คือคำนามที่ใช้ในการพูดถึงการป้องกันและรักษาความปลอดภัยในสิ่งแวดล้อมที่เชื่อมต่อและทำงานร่วมกันระหว่างอุปกรณ์อัจฉริยะ (Smart Devices) ซึ่งสามารถเชื่อมต่อกับเครือข่ายอินเทอร์เน็ต (Internet of Things, IoT) ได้ หมายความว่า Smart Secure เน้นการป้องกันและรักษาความปลอดภัยของอุปกรณ์อัจฉริยะ เครือข่ายอัจฉริยะ และข้อมูลที่ถูกส่งหรือรับผ่านอุปกรณ์เหล่านี้

PDPA (Personal Data Protection Act) หมายถึงกฎหมายการคุ้มครองข้อมูลส่วนบุคคล ซึ่งเป็นกฎหมายที่สำคัญในการคุ้มครองความเป็นส่วนตัวและข้อมูลส่วนบุคคลของบุคคลในประเทศไทย กฎหมายนี้มีวัตถุประสงค์เพื่อคุ้มครองความเป็นส่วนตัวของบุคคล ให้มีการปกป้องข้อมูลส่วนบุคคลให้ปลอดภัย และให้ผู้ควบคุมข้อมูลปฏิบัติตามข้อกำหนดและรับผิดชอบต่อข้อมูลส่วนบุคคลที่มีอยู่ในความควบคุมของพวกเขา

การปฏิบัติตาม PDPA เกี่ยวข้องกับการเก็บรวบรวม ใช้งาน และป้องกันข้อมูลส่วนบุคคล ที่องค์กรเก็บรวบรวมได้จากผู้ใช้บริการ โดยกฎหมายต้องการให้ผู้ควบคุมข้อมูลมีการเก็บรักษา ใช้ และเปิดเผยข้อมูลส่วนบุคคลในลักษณะที่ถูกต้องและสอดคล้องกับข้อกำหนดที่ระบุในกฎหมาย รวมถึงให้ผู้ถูกเก็บรวบรวมข้อมูล (เช่น ลูกค้า พนักงาน) มีสิทธิในการเข้าถึงข้อมูลส่วนบุคคลของตน และอื่นๆ ที่เกี่ยวข้อง

Smart Secure และ PDPA (Personal Data Protection Act) เป็นสองเรื่องที่สำคัญในปัจจุบันเกี่ยวกับการปกป้องความเป็นส่วนตัวและข้อมูลส่วนบุคคลของผู้ใช้งานในโลกดิจิทัล การใช้งาน Smart Secure และปฏิบัติตาม PDPA เป็นสิ่งสำคัญที่องค์กรต้องใส่ใจเพื่อสร้างความน่าเชื่อถือและความปลอดภัยในการดำเนินกิจกรรมทางธุรกิจและการเก็บรวบรวมข้อมูลของลูกค้าหรือผู้ใช้งาน

ความสำคัญของ Smart Secure และ PDPA :

- ความเชื่อถือและความพร้อมให้บริการ :

การใช้งาน Smart Secure ที่มีมาตรการความปลอดภัยที่เข้มงวดและปฏิบัติตาม PDPA ช่วยสร้างความเชื่อถือให้กับลูกค้าและผู้ใช้งาน ทำให้องค์กรพร้อมให้บริการที่มีความเป็นส่วนตัวและปลอดภัยให้กับลูกค้า

- ป้องกันการรั่วไหลข้อมูล :

การปฏิบัติตามมาตรการ Smart Secure ช่วยป้องกันการรั่วไหลข้อมูลที่อาจเกิดขึ้นจากการโจมตีหรือความขัดแย้งในระบบ ประกอบกับการปฏิบัติตาม PDPA ที่กำหนดข้อกำหนดในการเก็บรักษาและใช้ข้อมูลส่วนบุคคล ช่วยลดความเสี่ยงในการรั่วไหลข้อมูล

- ควบคุมความเสี่ยงและความปลอดภัย :

Smart Secure ช่วยควบคุมความเสี่ยงและความปลอดภัยในการใช้งานและเก็บรวบรวมข้อมูล ทำให้องค์กรสามารถตรวจจับและกำจัดภัยความปลอดภัยต่างๆ ที่อาจเกิดขึ้นในระบบ

วิธีการทำงานของ Smart Secure และ PDPA :

- การใช้เทคโนโลยีที่มีมาตรการความปลอดภัย :

Smart Secure ใช้เทคโนโลยีที่มีมาตรการความปลอดภัยเพื่อป้องกันการเข้าถึงไม่ถูกต้องและการรั่วไหลข้อมูล ตัวอย่างเช่น การใช้ Encryption ในการเข้ารหัสข้อมูล หรือการใช้ Firewalls ในการกักข้อมูลที่เข้าสู่ระบบ

- การศึกษาและฝึกอบรมพนักงาน :

การศึกษาและฝึกอบรมพนักงานเกี่ยวกับมาตรการความปลอดภัยและการปฏิบัติตาม PDPA เป็นสิ่งสำคัญในการสร้างความรับผิดชอบในการใช้งานและเก็บรวบรวมข้อมูลของลูกค้า

- การบริหารจัดการข้อมูลส่วนบุคคล :

ปฏิบัติตาม PDPA ที่กำหนดให้กับองค์กรให้คำแนะนำในการบริหารจัดการข้อมูลส่วนบุคคล รวมถึงข้อกำหนดในการเก็บรักษาและใช้ข้อมูล

- การสร้างนโยบายความเป็นส่วนตัว :

การสร้างนโยบายความเป็นส่วนตัวที่ชัดเจนและปฏิบัติตาม PDPA เพื่อให้ผู้ใช้งานรู้สึกมั่นใจว่าข้อมูลส่วนบุคคลของพวกเขาได้รับการปกป้องอย่างเหมาะสม

การใช้งาน Smart Secure และปฏิบัติตาม PDPA เป็นสิ่งสำคัญในการปกป้องความเป็นส่วนตัวและข้อมูลส่วนบุคคลของลูกค้า การใช้งานมาตรการความปลอดภัยที่เข้มงวดและปฏิบัติตาม PDPA ช่วยสร้างความน่าเชื่อถือและความเป็นส่วนตัวในการดำเนินกิจกรรมทางธุรกิจขององค์กรได้เป็นอย่างดี

เราให้บริการออกแบบและติดตั้งระบบ Smart Secure และ PDPA ให้กับองค์กร หรือ สำนักงานแบบเต็มรูปแบบ One Stop Solution Service Cyber Security ทั้งกรณีขึ้นระบบใหม่ หรือ กรณีต้องการอัพเกรดระบบเดิม สามารถลงทะเบียนรับคำปรึกษาจากทีมงานของเราเพื่อให้คำแนะนำในตัวสินค้า ได้เลยครับ

หากคุณลูกค้าต้องการความปลอดภัย มั่นคง สะดวก รวดเร็ว และบริการชั้นเลิศ Automation Service เป็นทางเลือกนั้นของคุณ! ด้วยประสบการ์ณการทำงานมากกว่า 40 ปี ทำให้เรามีทีมวิศวกรและทีมช่างผู้เชี่ยวชาญมากความสามารถ สามารถให้คำปรึกษา ออกแบบ ติดตั้ง และมอบองค์ความรู้ในด้านความปลอดภัยของ Security System (IT Security), (Information Technology Security) ,OT Security (Operational Technology Security) Data Center, Access Control System, Meeting System เป็นต้น